ランサムウェアの感染経路と求められる対策とは?

歴史 [ ] 暗号化ランサムウェア [ ] 初めて存在が知られたランサムウェアは、1989年にジョセフ・ポップによって作られた「」というトロイの木馬(「PC Cyborg」という名称でも知られている)である。

歴史 [ ] 暗号化ランサムウェア [ ] 初めて存在が知られたランサムウェアは、1989年にジョセフ・ポップによって作られた「」というトロイの木馬(「PC Cyborg」という名称でも知られている)である。

終了させるサービス:• 例えば、ログインをさせないようにしたり、ファイルを暗号化してファイルを開いても、読めない状態にしてしまいます。

McAfee COVID-19脅威レポート2020年7月では、COVID-19をテーマにした悪意のあるアプリ、フィッシングキャンペーン、マルウェア、ランサムウェアなどによる、現在のパンデミックを悪用する攻撃の急激な増加の状況をお伝えしています。

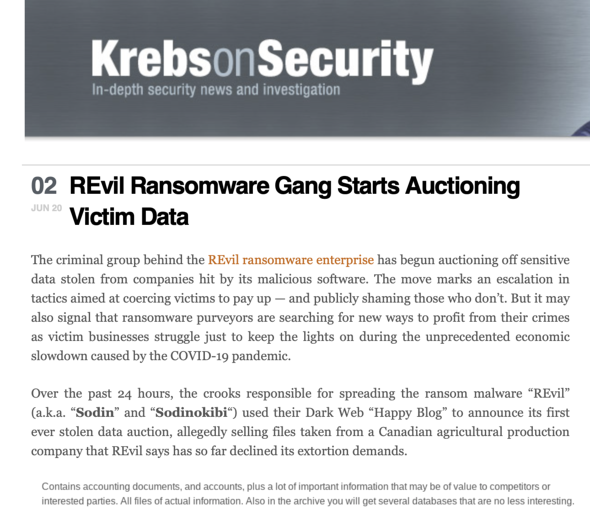

もし、データ漏えいやランサムウェア攻撃によって、やり取りした組織が危険にさらされていることが判明した場合はどうするべきか? 注意を怠らずに、他のアカウントのパスワードを変更するのも大事だ。 また、2019年3月19日にはノルウェーのアルミニウム製造企業「Norsk Hydro」が攻撃を受けています。 身代金目的だけではない点に注意! 攻撃者が組織のネットワークにアクセスし、暗号化前のデータを盗み、情報を漏洩すると脅してきたとする。

12Information Security: 8th International Conference, ISC 2005 : pp. ウィンドウズベースの類似品と違い、コンピュータの動作全体は阻害しないが、単に普通の方法でページを閉じるのを諦めさせるため、。

一時期に比べて、被害の勢いは落ち着いてきた感はありますが、まだまだ警戒が必要です。

おもな標的はウクライナの鉄道やオデッサ国際空港などの交通機関、報道機関をはじめとする多くの重要インフラで、感染によりシステム停止、サービス遅延などの被害が発生しました。 個人であれ企業であれ、ランサムウェアはしっかりとした対策が必要だ。

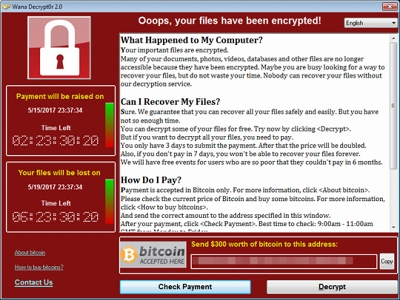

162017年に大流行し、ランサムウェアという言葉を日本中に知らしめた悪名高いランサムウェア。

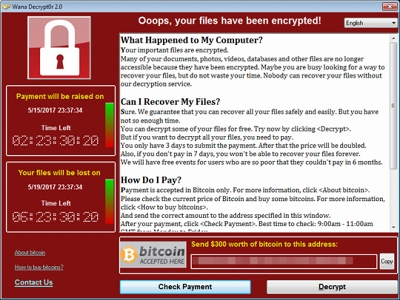

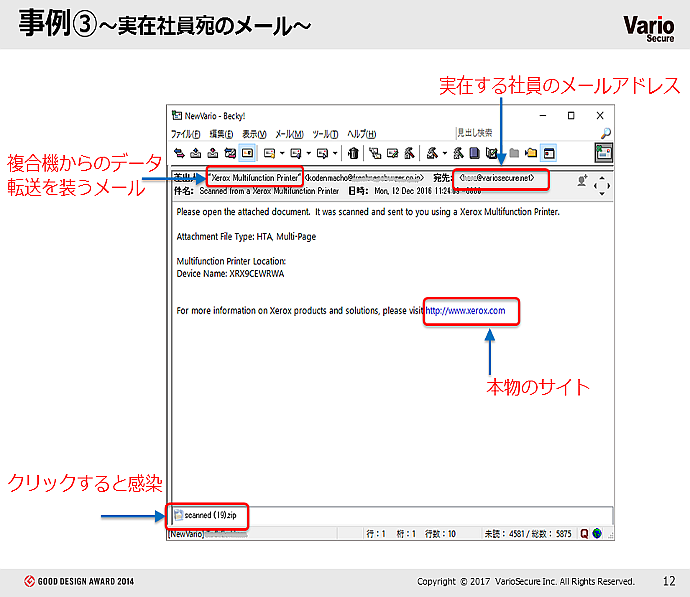

ランサムウェアに感染すると、多くの場合、パソコンに保存したファイルやハードディスクが暗号化されてしまい、アクセスができなくなってしまう。

MacOSをターゲットとした最初のマルウェアかつランサムウェア、KeRangerは多くのランサムウェアと同様に、Macユーザーのデータを暗号化し、復号するためには要求されたビットコインを支払わなければならない。

20その未来において、ランサムウェアは今よりも脅威としての位置づけを高めていくことになるだろう。

潜伏期間中は情報収集を行っていると考えられており、3~9ヶ月後、ファイルが一気に暗号化されて身代金が要求されます。

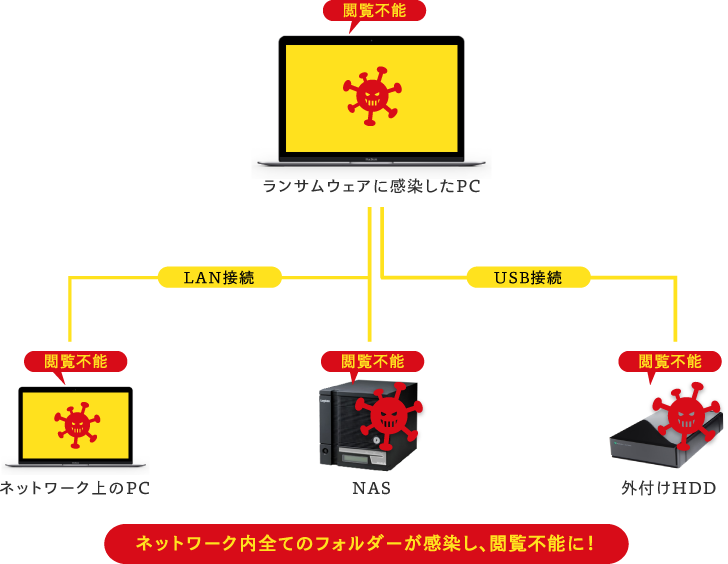

三輪 誠司 2015年6月17日. 画面上には、指定された方法で犯人に金品を送れば、代わりにパスワードが提供され元の状態に復元できる旨のメッセージが表示される。 添付ファイルの場合と同様に、メールの件名や本文、URLのリンク先を巧妙に作りこんでおり、思わずクリックしてしまう危険性がある。 ランサムウェアがどのように感染するのか、実演デモ動画があるので紹介します。

最終的には、端末を初期化することが現実的な解決方法になります。

<掲載内容> ・ファイルレス攻撃とは ・ファイルレス攻撃のアタックキルチェーン ・ファイルレス攻撃の今後の傾向 ・ファイルレスマルウェアとの攻防:先を見越した対策 ・まとめ• 会社にとって、どういう影響があるものでしょうか? 会社組織の場合、複数台感染したり、場合によってはファイルサーバーが感染したりしたら、業務により大きな影響がでます。

この脅威について説明するとともに、注意を呼び掛けます。 これらの多くは、ファイルスキャン、保存または取得、あるいはタスクスケジュールに関連しています。

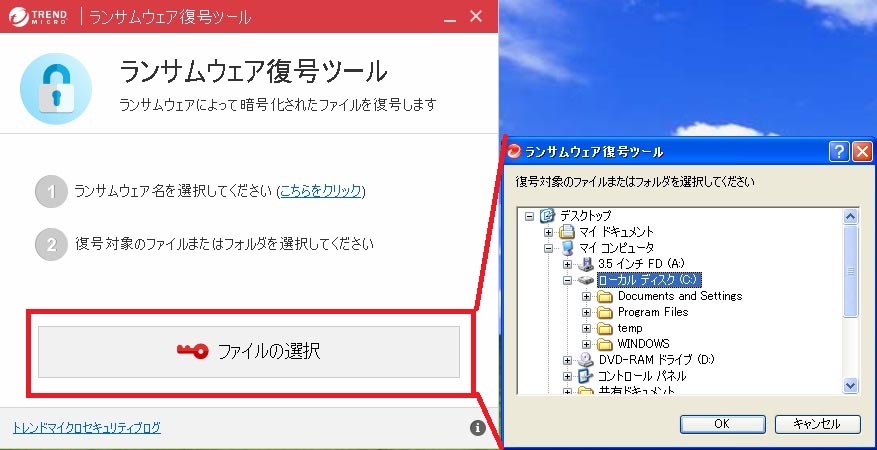

9」と、当該ツールのダウンロードを開始するボタンが表示されます。

事前に端末管理アプリ一覧から当該機能の無効化をする必要があります。

ただ単にソフトをインストールするだけではなく、OSと同じく検出エンジン(ウイルス定義データベース)を常に最新の状態にアップデートしておきたい。 これまでに、ウクライナの国営電力会社やウクライナの首都キエフの国際空港、製薬大手Merckや海運大手A. 8時間以内に公開が停止され、バージョン2. 2015年11月に登場したCryptowall 4. My favourite photo(わたしのお気に入りの写真です)• 自己拡散能力を持ち、その感染力の高さが被害拡大につながった。

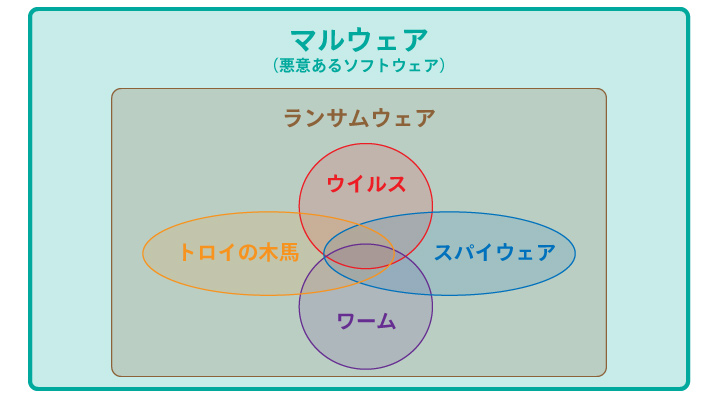

5Schaibly, Susan 2005年9月26日. は感染するとパソコンに保存されたファイルが開けなくなったり、操作不能にさせてしまったり、非常に厄介なマルウェアです。

ただ、ユーザーも学習してきているため、例えば、ランサムウェアがゲームアプリとして配布されていた場合に、デバイス管理者権限が要求されることで、ユーザーは怪しいアプリであると気づいてしまうでしょう。